Linuxを使用したSecureEraseの手順

前回、SecureEraseが行えるSSDの情報を紹介しましたが、新たに判明したことがあるので今回は、その情報の報告とLinuxでSSDをSecureEraseする方法について紹介したいと思います。

まず、最初にお詫びをしておきますが、前回のSecureEraseが行えるSSDの表は、「HDDErase」を使用してSecureEraseを行えるSSDを僕が個人的に調べたものです。SecureErase自体は、Security Feature Command Setに対応したSSDなら基本的に行えるはずですが、マザーボードのBIOSの相性等でHDDEraseを使用したSecureEraseを行えないケースがあります。これらの製品は、Secure Eraseコマンドを発行するために必要なFrozen状態を解除するすべがなく、SecureEraseを実行できないことから「非対応」として掲載しておりました。

今回、HDDEraseでSecureEraseを行えなかったG-Monster2 SFV1(SandForce製コントローラ搭載)でもLinuxの「hdparm」コマンドを使用することでSecureEraseが行えることが解ったので、訂正してお詫びしておきたいと思います。HDDEraseでSecureEraseを行えないSSDでもLinuxの「hdparm」を使用すればSecureEraseが行える可能性があるので、そういう方は試してみることをオススメします。

なお、INITIO製INIC-1811を採用したCFD販売の製品やeastWho社コントローラを採用したGmonsterV4ZIFは、そもそもSecurity Feature Command Setに対応していないので、Linuxを使用してもSecureEraseを行えない点にはご注意ください。

また、JmicronのJMF612を搭載したSSDは、Security Feature Command Setに対応しています。加えて、直近でテストしたCFD販売のCSSD-SM128WJ2(JMF612搭載)は、いつの間にかHDDEraseでSecureEraseを行えるようになっていました。

では、Linuxを使用したSecureEraseの手順を紹介しておきます。

検証に使用したLinuxのディストリビューションは、「ubuntu 9.10 JP Remix」です。

これを光ディスクに焼き、光学ドライブから起動してSecureEraseを行いました。

SATAの動作モードは、IDEモードで行っています。AHCIモードも試しましたが、なぜかG-Monster2 SFV1がubuntuに認識されませんでした。テストに使用したマザーボードは、ASUS社のP5Qです。

注意)作業は、コンソールを開いて行い、root権限で作業を行う必要があります。ubuntuでは、「sudo」コマンドを先頭に付けるとroot権限でコマンドが実行されますので、すべて先頭に「sudo」コマンドを付けています。他のディストリビューションで作業するときは、注意してください。

2010/3/10追記

G-Monster2 SFV1以外の製品を上記手順でSecureEraseしてみましたが、SSDを抜き差ししたあとLinuxで認識されないケースがみられました。その場合は、eSATAを使ってみると解消できる可能性があります。ICH等の内部ポートだけでなく、eSATAポートでも試してみてください。

手順1

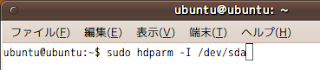

端末(コンソール)を開きます。端末は、[アプリケーション]-[アクセサリ]-[端末]で開けます。

手順2

コマンドプロンプトで「hdparm -I /dev/デバイス名」と入力します。

デバイス名が分からない時は、 [システム]-[システム管理]-[ディスク・ユーティリティ]と開くことでデバイス名を確認できます。通常、「sda」「sdb」「sdc」などのように「sdX」ではないかと思います。

手順3

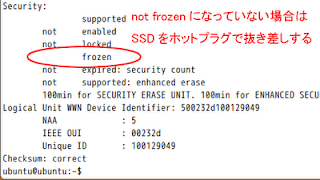

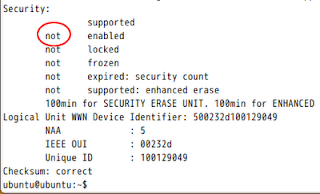

SSDが「not frozen」になっているかどうかを確認します。

「not frozen」になっていない場合は、SecureEraseを行えないので、そのままSSDをホットプラグで抜き差し(ケーブルの抜き取り差し込みでもかまいません)して、再度、手順2を実行し、「not frozen」になっているかどうかを確認します。

手順4

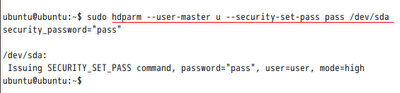

パスワードを設定します。

「hdparm --user-master u --security-set-pass password /dev/デバイス名」と入力します。「password」の部分は好きな文字列を入力してください。設定したパスワードの情報が表示されます。

手順5

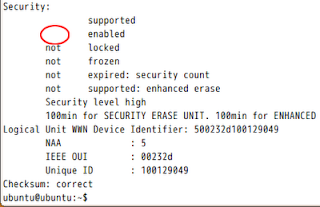

再度、コマンドプロンプトで「hdparm -I /dev/デバイス名」と入力し、Security項目の上から2番目の「enabled」の左横に「not」の文字がないことを確認します。

手順6

「time hdparm --user-master u --security-erase password /dev/デバイス名」と入力します。「password」の部分は、手順4で設定したパスワードを入力してください。

手順7

再度、コマンドプロンプトで「hdparm -I /dev/デバイス名」と入力し、Security項目の上から2番目の「enabled」の左横に「not」の文字が付いていることを確認します。以上で、SecureEraseは終了です。

まず、最初にお詫びをしておきますが、前回のSecureEraseが行えるSSDの表は、「HDDErase」を使用してSecureEraseを行えるSSDを僕が個人的に調べたものです。SecureErase自体は、Security Feature Command Setに対応したSSDなら基本的に行えるはずですが、マザーボードのBIOSの相性等でHDDEraseを使用したSecureEraseを行えないケースがあります。これらの製品は、Secure Eraseコマンドを発行するために必要なFrozen状態を解除するすべがなく、SecureEraseを実行できないことから「非対応」として掲載しておりました。

今回、HDDEraseでSecureEraseを行えなかったG-Monster2 SFV1(SandForce製コントローラ搭載)でもLinuxの「hdparm」コマンドを使用することでSecureEraseが行えることが解ったので、訂正してお詫びしておきたいと思います。HDDEraseでSecureEraseを行えないSSDでもLinuxの「hdparm」を使用すればSecureEraseが行える可能性があるので、そういう方は試してみることをオススメします。

なお、INITIO製INIC-1811を採用したCFD販売の製品やeastWho社コントローラを採用したGmonsterV4ZIFは、そもそもSecurity Feature Command Setに対応していないので、Linuxを使用してもSecureEraseを行えない点にはご注意ください。

また、JmicronのJMF612を搭載したSSDは、Security Feature Command Setに対応しています。加えて、直近でテストしたCFD販売のCSSD-SM128WJ2(JMF612搭載)は、いつの間にかHDDEraseでSecureEraseを行えるようになっていました。

では、Linuxを使用したSecureEraseの手順を紹介しておきます。

検証に使用したLinuxのディストリビューションは、「ubuntu 9.10 JP Remix」です。

これを光ディスクに焼き、光学ドライブから起動してSecureEraseを行いました。

SATAの動作モードは、IDEモードで行っています。AHCIモードも試しましたが、なぜかG-Monster2 SFV1がubuntuに認識されませんでした。テストに使用したマザーボードは、ASUS社のP5Qです。

注意)作業は、コンソールを開いて行い、root権限で作業を行う必要があります。ubuntuでは、「sudo」コマンドを先頭に付けるとroot権限でコマンドが実行されますので、すべて先頭に「sudo」コマンドを付けています。他のディストリビューションで作業するときは、注意してください。

2010/3/10追記

G-Monster2 SFV1以外の製品を上記手順でSecureEraseしてみましたが、SSDを抜き差ししたあとLinuxで認識されないケースがみられました。その場合は、eSATAを使ってみると解消できる可能性があります。ICH等の内部ポートだけでなく、eSATAポートでも試してみてください。

手順1

端末(コンソール)を開きます。端末は、[アプリケーション]-[アクセサリ]-[端末]で開けます。

手順2

コマンドプロンプトで「hdparm -I /dev/デバイス名」と入力します。

デバイス名が分からない時は、 [システム]-[システム管理]-[ディスク・ユーティリティ]と開くことでデバイス名を確認できます。通常、「sda」「sdb」「sdc」などのように「sdX」ではないかと思います。

手順3

SSDが「not frozen」になっているかどうかを確認します。

「not frozen」になっていない場合は、SecureEraseを行えないので、そのままSSDをホットプラグで抜き差し(ケーブルの抜き取り差し込みでもかまいません)して、再度、手順2を実行し、「not frozen」になっているかどうかを確認します。

パスワードを設定します。

「hdparm --user-master u --security-set-pass password /dev/デバイス名」と入力します。「password」の部分は好きな文字列を入力してください。設定したパスワードの情報が表示されます。

手順5

再度、コマンドプロンプトで「hdparm -I /dev/デバイス名」と入力し、Security項目の上から2番目の「enabled」の左横に「not」の文字がないことを確認します。

手順6

「time hdparm --user-master u --security-erase password /dev/デバイス名」と入力します。「password」の部分は、手順4で設定したパスワードを入力してください。

手順7

再度、コマンドプロンプトで「hdparm -I /dev/デバイス名」と入力し、Security項目の上から2番目の「enabled」の左横に「not」の文字が付いていることを確認します。以上で、SecureEraseは終了です。

HDDEraseでもDOS起動した後でドライブの電源を入れるようにすると、Freeze Lockをバイパスできるようです。上の手順3がヒントになり(ありがとうございます)、HDDEraseのFAQに記述があるのを思い出し、Vertex LEでやってみました。ベンチでみる限り成功しているようです。

返信削除情報提供ありがとうございます。

返信削除DOSでもホットプラグでいけたのですね。僕はてっきりDダメかと思ってチェックもしてませんでした。

なにはともあれ、Vertex LEでもSecureEraseできるようになって良かったです。